Erfahren Sie mehr über Virenschutz.

Gliederung und Zielsetzung: So navigieren Sie durch den Virenschutz-Dschungel

Guter Virenschutz ist kein einzelnes Produkt, sondern ein durchdachtes System aus Technik, Prozessen und Gewohnheiten. Damit Sie die richtigen Entscheidungen treffen, beginnt dieser Beitrag mit einer strukturierten Übersicht, die die folgenden Stationen absteckt und mit konkreten Erwartungen verknüpft: Grundlagen der Bedrohungslandschaft; Funktionsprinzipien von Antivirus-Software; Dienstleistungen als Service; praktische Umsetzung im Alltag; und eine zusammenfassende Schlussfolgerung, die beides vereint – Orientierung und Handlungsfähigkeit.

Die Leitfragen, an denen Sie sich entlanghangeln können, sind bewusst praxisnah gehalten: Welche Gefahren bedrohen heute Geräte und Daten wirklich? Wie erkennen Schutzlösungen Angriffe, und welche Grenzen sind technisch unvermeidlich? Wann lohnt es sich, Verantwortung an einen Service auszulagern, und welche Risiken entstehen dadurch? Und ganz wichtig: Wie bleiben Aufwand, Kosten und Sicherheit in einer vernünftigen Balance, ohne den Arbeitsfluss zu bremsen?

So ist der Beitrag aufgebaut:

– Abschnitt 1 (dieser) skizziert die Route und erklärt, warum ein Schichtenmodell als mentale Landkarte sinnvoll ist.

– Abschnitt 2 beschreibt Anti-Virus-Protection als Strategie, die Technik mit Verhalten und Organisation verzahnt.

– Abschnitt 3 beleuchtet Antivirus-Software im Detail – von Signaturen über Verhaltensanalyse bis hin zu Performance- und Datenschutzfragen.

– Abschnitt 4 zeigt, was ein Virus-Protection-Service leistet, wie er bepreist wird und worauf bei Verträgen zu achten ist.

– Abschnitt 5 liefert eine Schritt-für-Schritt-Anleitung zur Umsetzung und endet mit einem kompakten Fazit für verschiedene Zielgruppen.

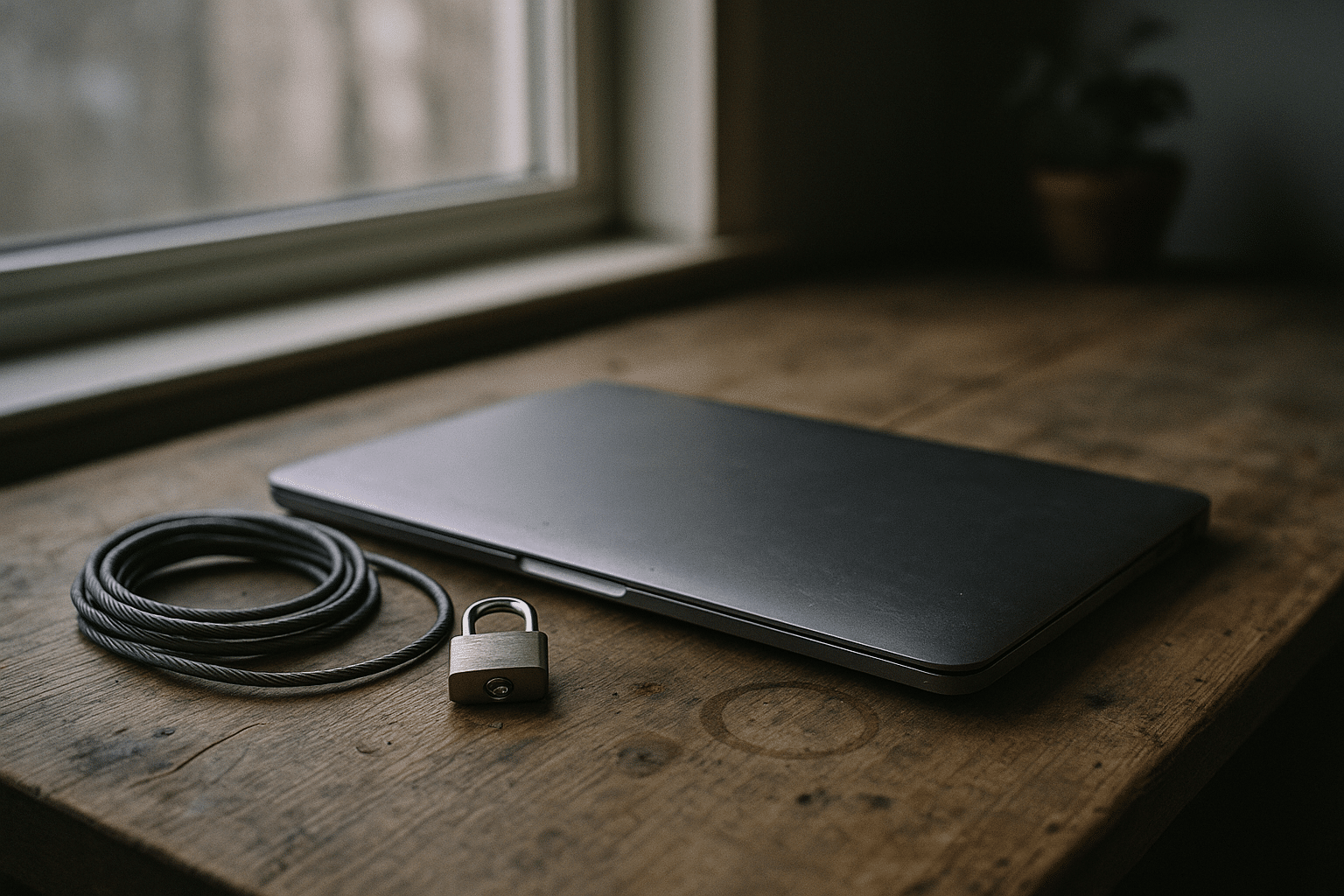

Warum diese Reihenfolge? Sie geht vom Großen ins Kleine, von Prinzipien zu Werkzeugen, von Einzelmaßnahmen zu dauerhaftem Betrieb. Wer nur eine App installiert, rüstet höchstens den Türspion nach; wer jedoch Schutzebenen kombiniert, baut Türen, Schlösser und Notausgänge. Dieser Artikel möchte Sie befähigen, Ihre Umgebung realistisch einzuschätzen, Prioritäten zu setzen und Maßnahmen so zu staffeln, dass sie sich gegenseitig verstärken – ohne leere Versprechen, dafür mit nüchternen Empfehlungen, anschaulichen Beispielen und klaren Entscheidungen.

Anti‑Virus‑Protection: Schichtenmodell, reale Risiken und sinnvolle Prioritäten

Anti‑Virus‑Protection ist kein Zauberschild, sondern ein Zusammenspiel aus mehreren Sicherheitsstufen. Moderne Angriffe kommen selten frontal; sie tasten, täuschen und warten. Häufig beginnen Vorfälle mit irreführenden Nachrichten, präparierten Downloads oder kompromittierten Webseiten. Ein einzelnes Werkzeug kann nicht jede Lücke schließen, aber ein abgestimmtes Schichtenmodell senkt das Risiko spürbar, weil Fehler auf einer Ebene durch Kontrolle auf einer anderen abgefangen werden können.

Ein praxistaugliches Schichtenmodell umfasst:

– Mensch: Schulung, Skepsis gegenüber Anhängen und Links, sichere Passwörter und Mehrfaktorauthentifizierung.

– Gerät: Aktuelle Betriebssystem- und Anwendungsupdates, gehärtete Einstellungen, deaktivierte unnötige Dienste.

– Anwendung: Einschränkung von Makros, nur vertrauenswürdige Quellen, kontrollierte Rechtevergabe.

– Netzwerk: Segmentierung, Absicherung von Heim- und Büro‑WLAN, Prüfung von eingehendem und ausgehendem Datenverkehr.

– Schutzsoftware: Echtzeitschutz, Web‑ und Mail‑Filter, Verhaltensanalyse.

– Wiederherstellung: Verlässliche Backups und geübte Notfallroutinen.

Warum diese Reihenfolge? Statistik und Erfahrung zeigen, dass ein Großteil erfolgreicher Angriffe einfache Schwachstellen ausnutzt: fehlende Updates, unbedachte Klicks, zu weitreichende Rechte. Gegen neuartige Schadprogramme – etwa Varianten, die noch nicht katalogisiert sind – hilft Verhaltensanalyse eher als reine Mustererkennung, doch selbst diese kann irren. Deshalb bleibt die Fähigkeit zur Wiederherstellung ein essenzielles Sicherheitsnetz. Ohne aktuelle Sicherungen wird jeder erfolgreiche Befall zur zeitraubenden Detektivarbeit, deren Ergebnis ungewiss ist.

Priorisieren Sie dort, wo Wirkung und Aufwand in gesundem Verhältnis stehen: konsequentes Patchen, starke Zugangsdaten, clevere Standardkonfigurationen und ein verlässlicher Echtzeitschutz. Ergänzen Sie das um periodische Überprüfungen und eine klare Routine für Vorfälle: Wer informiert wen, welche Systeme gehen vom Netz, wie werden Daten wiederhergestellt? So entsteht aus Anti‑Virus‑Protection mehr als ein Versprechen – nämlich ein belastbares Handlungsgerüst, das sich im Alltag bewährt und auf neue Bedrohungen skalieren lässt.

Antivirus‑Software im Detail: Erkennungsansätze, Leistung und Plattformunterschiede

Antivirus‑Software ist das sichtbare Herzstück vieler Sicherheitskonzepte. Sie arbeitet typischerweise in mehreren Modi: On‑Access (Echtzeit), On‑Demand (manuelle oder geplante Scans) und gelegentlich in separaten Prüfumgebungen. Klassische Signaturen erkennen bekannte Schadprogramme anhand charakteristischer Merkmale. Ergänzend suchen heuristische und regelbasierte Verfahren nach verdächtigen Mustern, während verhaltensbasierte Engines Aktivitäten beobachten, z. B. ungewohnte Verschlüsselung, Speicherzugriffe oder Prozessketten. Viele Produkte nutzen zusätzlich Cloud‑Abfragen, um verdächtige Dateien schneller einzuordnen; das beschleunigt Entscheidungen, wirft aber Datenschutzfragen auf.

Worauf lässt sich bei der Auswahl achten?

– Erkennungstiefe: Kombination aus Signaturen, Heuristik, Verhaltenserkennung und optionaler Sandbox‑Analyse.

– Stabilität: Geringe Fehlalarme sind wichtig, da falsche Blockaden Arbeitsabläufe stören.

– Performance: Ressourcenverbrauch im Leerlauf und unter Last; ein ausgewogenes Profil verhindert, dass Schutz zum Bremsklotz wird.

– Transparenz: Klare Protokolle, verständliche Warnungen, nachvollziehbare Quarantänefunktionen.

– Update‑Strategie: Häufige, kleine Aktualisierungen minimieren Lücken.

– Datenschutz: Einstellbare Telemetrie, lokale Entscheidungsoptionen, verständliche Richtlinien.

Leistungsvergleiche zeigen seit Jahren, dass etablierte Erkennungsansätze bei verbreiteter Schadsoftware oft Erkennungsraten deutlich über 95 % erzielen. Die verbleibende Lücke betrifft häufig sehr neue, geschickt verschleierte oder gezielt angepasste Varianten. Hier punkten verhaltensbasierte Schutzschichten, die abnormes Tun unterbinden, auch wenn der Name des Schädlings unbekannt ist. Jede zusätzliche Schicht kann aber Nebenwirkungen haben: mehr Prüfungen erhöhen die Last, schärfere Regeln erhöhen potenziell die Zahl der Fehlalarme. Daher lohnt sich ein abgestuftes Profil, das Produktivsysteme schützt, ohne kreative oder technische Arbeit unnötig zu behindern.

Plattformunterschiede existieren: Einige Betriebssysteme sind stärker auf ausführbare Dateien ausgerichtet, andere setzen mehr auf signierte Apps und restriktive Rechte. Auch mobile Umgebungen folgen eigenen Regeln, etwa mit gesandboxten Apps und strengeren Store‑Kontrollen. In gemischten Landschaften ist Interoperabilität entscheidend: zentrale Verwaltung, konsistente Richtlinien, kompatible Berichte. Wer das im Blick behält, nutzt Antivirus‑Software als robuste Basis – nicht als einzige Hoffnung, sondern als wachsamen Türsteher, der früh meldet, klar dokumentiert und notfalls beherzt blockiert.

Virus‑Protection‑Services: Vom Einzelprodukt zur laufenden Sicherheitsleistung

Ein Virus‑Protection‑Service verlagert Teile der Sicherheitsarbeit an spezialisierte Anbieter. Statt nur eine lokale App zu betreiben, bekommen Sie laufende Leistung: Überwachung, Feintuning von Regeln, Alarmierung, teils auch Unterstützung bei der Eindämmung und Wiederherstellung. Für Haushalte heißt das oft: einfache Verwaltung über mehrere Geräte hinweg, weniger Technikpflege im Alltag. Für Organisationen kommen Bausteine hinzu wie Richtlinienverwaltung, Berichtswesen, Web‑ und Mail‑Filter, geräteübergreifende Isolation und Reaktionspläne.

Typische Funktionsblöcke sind:

– Zentrale Konsole mit Richtlinien, Rollenzuweisung und Ereignisübersicht.

– Cloud‑gestützte Analyse, die verdächtige Funde korreliert und schneller kontextualisiert.

– Endpoint‑Erweiterungen wie Anomalie‑Erkennung, Skript‑Kontrollen und Schutz vor Ausnutzung bekannter Schwachstellen.

– Meldesysteme mit klaren Eskalationswegen und optionalen Service‑Level‑Vereinbarungen, z. B. Reaktionszeitfenstern.

– Unterstützung bei Vorfällen: Anleitung zur Eindämmung, forensische Hinweise, Wiederanlaufpläne.

Kostenmodelle reichen von einfachen Pauschalen pro Gerät und Monat bis zu gestaffelten Tarifen nach Funktionsumfang. Wichtig ist, neben dem Preis die Betreuungsintensität zu vergleichen: Wie oft werden Richtlinien überprüft? Gibt es proaktive Empfehlungen? Werden wiederkehrende Tests angeboten? Ebenso zentral sind Datenschutz und Datenresidenz: Welche Telemetriedaten fallen an, wie lange werden sie aufbewahrt, und wo liegen sie geografisch? Wer mit sensiblen Informationen arbeitet, sollte Optionen zur Minimierung, Pseudonymisierung und klaren Zweckbindung verlangen.

Ein Service lohnt sich, wenn interne Ressourcen knapp sind oder wenn Reaktionszeit entscheidend ist. Kleinere Teams profitieren davon, Routineaufgaben auszulagern und nur bei wichtigen Entscheidungen involviert zu werden. Gleichzeitig bedeutet Auslagerung Vertrauen. Prüfen Sie Referenzen, Vertragsklarheit und die Möglichkeit, bei Bedarf den Anbieter zu wechseln. Richtig gewählt, wird ein Virus‑Protection‑Service zum verlängerten Arm Ihres Sicherheitskonzepts – wachsam, dokumentiert und berechenbar, ohne die Kontrolle aus der Hand zu geben.

Auswahl, Einrichtung und Pflege – Fazit für Privatnutzer und Unternehmen

Der Weg von der Theorie zur Praxis beginnt mit einem Kassensturz: Welche Geräte existieren, welche Daten sind kritisch, welche Arbeitsabläufe dürfen nicht ausfallen? Anschließend priorisieren Sie Maßnahmen nach Wirkung:

– Sofort: Updates aktivieren, starke Passwörter und Mehrfaktorauthentifizierung einführen, grundlegenden Echtzeitschutz einschalten.

– Kurzfristig: Standardkonfigurationen härten, Browser‑ und Mail‑Einstellungen anpassen, regelmäßige Schnell‑ und gelegentliche Vollscans planen.

– Mittelfristig: Backup‑Strategie umsetzen (etwa nach der 3‑2‑1‑Regel), Notfallkontakte und Reaktionsschritte dokumentieren, Protokolle sichten.

Für die Auswahl einer Schutzsoftware hilft ein strukturiertes Testfenster. Installieren Sie zunächst auf wenigen, repräsentativen Systemen und beobachten Sie eine Arbeitswoche lang: Wie hoch ist die Systemlast? Werden legitime Werkzeuge blockiert? Sind Warnungen verständlich, und lassen sie sich sinnvoll quittieren? Prüfen Sie auch, ob sich Einstellungen fein abstufen lassen – denn ein Redaktionsteam, eine Entwicklungsabteilung und eine Buchhaltung benötigen oft unterschiedliche Profile. Wer in mehreren Umgebungen arbeitet, sollte eine Lösung bevorzugen, die zentrale Verwaltung ermöglicht und einheitliche Berichte liefert.

Bei einem Virus‑Protection‑Service gelten ähnliche Kriterien, ergänzt um Vertragsdetails:

– Leistungsumfang und Reaktionszeiten sind klar definiert.

– Datenschutz ist transparent; Telemetrie lässt sich steuern.

– Es existiert ein Ausstiegsplan mit Datenübernahme.

– Der Anbieter liefert regelmäßige Empfehlungen, nicht nur Alarme.

– Abrechnung ist nachvollziehbar, ohne versteckte Gebühren.

Fazit: Für Privatanwender zählt reibungsloser Alltag – solide Voreinstellungen, automatische Updates, verständliche Hinweise und verlässliche Backups. Für Unternehmen wie Vereine oder Praxen zählt zusätzlich die Nachvollziehbarkeit: Wer hat wann gehandelt, welche Risiken bleiben, wo lohnt sich mehr Schutz? In beiden Welten gilt: Virenschutz ist ein Sicherheitsgurt, kein Knautschzonen‑Ersatz. Wenn Sie Schichten kombinieren, Software bewusst konfigurieren und bei Bedarf einen Service klug einbinden, wird aus einem Produktportfolio eine widerstandsfähige Sicherheitsroutine. Das Ergebnis ist keine Illusion von Sicherheit, sondern gelebte Resilienz – jeden Tag aufs Neue.